Хакери обходять будь-який захист від копіювання - навіть «суперзахищеній» HD-дисків. Чи вплине це якось на розвиток концепції цифрового управління правами?

Геніальні хакери, неповоротка індустрія звукозапису, жадібні пірати - ніщо так не компрометує засоби захисту від копіювання, як старий добрий ПК.

Сучасні механізми DRM не потрібно зламувати: їх можна просто обійти, використовуючи здатність комп'ютера перехоплювати потоки даних.

МУЗИКА ОНЛАЙН

Необмежений обмін файлами

Історія iTunes - це історія успішного онлайн-бізнесу: Apple міцно зайняла четверте місце серед найбільших торговців музикою, включаючи і тих, які торгують CD.

Тим часом в Інтернеті крім Apple існує тільки захист DRM від Microsoft, якою користуються великі конкуренти в особі Napster і Musicload.

Точка злому №1: нешкідлива захист Apple

Точка злому №2: безпорадна Microsoft

Особливо сильно успіх Viodentia торкнувся інтернет-служби з надання музичного контенту, такі як Napster.

Цей портал дозволяє необмежену скачування музики всього за $ 10 в місяць.

Його DRM обмежує використання записів 30 днями. Маючи утиліту FairUse4WM, клієнту достатньо один раз заплатити $ 10, підключитися до Napster, скачати і розкодувати все, що потрібно, і абонемент знадобиться йому вже нескоро.

Даремний патч. Після двох оновлень DRM-захисту Microsoft випустила фінальну версію плеєра Media Player 11, зламати яку FairUse4WM не по силам. Але ж ніхто не змушує користувачів Windows оновлювати свій плеєр до версії 11, тому дана утиліта, швидше за все, буде затребувана і далі.

Позов проти «містера Ікс». Microsoft намагається залучити хакера до суду. Адвокат корпорації Бонні Макнаутон заявляє: «... Viodentia вкрав у Microsoft коди, щоб написати свою програму ...» Хакер заперечує: йому зовсім не було потрібно користуватися вихідними кодами. Застосовувані програмістами Microsoft бібліотеки з алгоритмами шифрування відкриті для загального користування, і будь-хто може з ними працювати. Проти утиліти безсилі будь-які «заплатки». Вони лише ускладнили і сповільнили б пошук даних в оперативній пам'яті.

Думка Стіва Джобса: DRM може зникнути

Представники музичної індустрії ставлять під питання перспективу самої концепції цифрового управління правами (DRM). Наприклад, компанія EMI заявила про свій намір в майбутньому поширювати через Інтернет незахищені музичні твори. Керівник служби Yahoo! Music Дейв Голдберг (Dave Goldberg) вважає, що DRM вже до кінця нинішнього року кане в Лету. Навіть глава Apple Стів Джобс вголос розмірковує про необхідність припинити використання DRM. Його аргумент: який сенс захищати онлайнові музичні файли, якщо 90% продажів музики доводиться на аудіо CD, захист від копіювання яких вже давно визнана неефективною?

HD-DVD BLU-RAY

Заявка на рекорд: злом при виході

Точка злому №1: «діряві» плеєри

Точка злому №2: халтурно робота

Завдяки цьому можна отримати Volume ID будь-якого DVD-диска.

Спочатку у Arnezami не було ключа Processing Key, щоб обчислити значення VUK. Він знайшов його за допомогою самостійно написаної програми, вивчивши дані, що передаються модифікованим плеєром в оперативну пам'ять. Пікантна деталь: знайдений Processing Key дійсний для всіх наявних на ринку дисків Blu-гау і HD-DVD. Завжди один і той же ключ - звучить легковажно, однак цілком обґрунтовано: AACS LA хотіла використовувати зміна Processing Key для «відсікання» зламаних плеєрів. Вона могла б вибирати новий Processing Key таким чином, щоб ключі Device Key зламаних плеєрів не змогли його більше зчитувати.

Однак AACS працює з усіма плеєрами так, як ніби вони себе нічим не скомпрометували, тобто використовують для всіх дисків один і той же Processing Key.

Перспективи: утиліти з Карибських островів

(Вставка) Невдалий хід Sony

Дорогі диски. Невдача Sony з системою захисту «під rootkit» показала, що застарілі носії можна захистити лише незрівнянно дорогими засобами, оплачувати які не готові ні користувачі, ні промисловість. У підсумку Sony зазнала збитків: за рішенням суду концерн повинен виплатити грошовий штраф в розмірі $ 750 000 і по $ 175 кожному постраждалому покупцеві.

Як працює система захисту AACS з дисками Blu-ray і HD-DVD

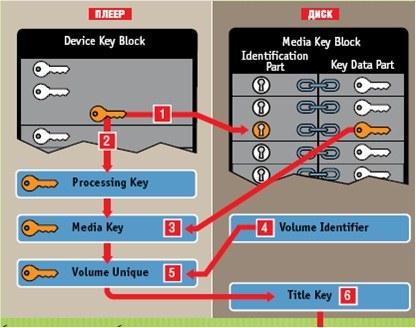

Device Key Block. Кожен плеєр оснащений набором ключів - Device Keys. З їх допомогою проводиться сканування блоку ключів носія Media Key Block, щоб вибрати підходящий для даного диска ключ - Device Key.

Media Key Block. Набір Media Key Block складається з двох частин - ідентифікатора (Identification Part) і ключа даних (Key Data Part). При цьому кожна частина ідентифікатора з'єднана з ключем даних (Key Data Part) 16-бітовим «містком».

1) Плеєр сканує записи з розділу Identification Part. Якщо він знаходить запис, яка відповідає його ключу даних, він «розуміє», по-перше, який із наявних ключів слід взяти за основу, щоб розшифрувати диск, а по-друге, яку 16-бітну ланцюжок потрібно одночасно витягти з Key Data Part .

2) Плеєр генерує ключ Processing Key з використанням алгоритму AES.

3) Плеєр бере Processing Key і 16-бітну ланцюжок з Key Data Part і обробляє їх за алгоритмом AES. Результатом цієї процедури є обчислення ключа Media Key.

5) За допомогою Media Key і Volume Identifier плеєр генерує ключ Volume Unique Key (VUK), який і забезпечує доступ до розташованої на диску таблиці з Title Keys.

6) Ключі Title Key відкривають розшифроване контент диска, і фільм починається.