Тож почнемо

Перш ніж приступити до читання цієї статті, зверніть увагу, що Microsoft Forefront TMG (Threat Management Gateway) все ще знаходиться на стадії бета версії, і що-небудь може змінитися в кінцевій версії Microsoft Forefront TMG.

Наступне питання, яке ви можете задати, буде: Для чого ISA / TMG оснащені функцією блокування брандмауера 'хіба вона не перешкоджає продуктивності?

Ні, не перешкоджає. Критичною функцією TMG є реагування на атаки. Якщо є атака, логи TMG будуть заповнюватися і заповнюватися, і заповнюватися, потрібно лише нетривалий час після того, як TMG перезапише більш старі журнали, і якщо ви проаналізуєте атаку після її завершення, ви не знайдете жодної інформації в журналі реєстрації подій (балці) про атакуючому. Ця та деякі інші ситуації є причиною, по якій TMG включається в режимі блокування брандмауера, коли запис логів переривається, за винятком нової функції черзі логів.

Forefront TMG намагається поєднувати необхідність в непідключеному TMG Server до інтернету під час збоїв записи логів з необхідністю адміністраторів TMG віддалено адмініструвати машину по довіреної локальної мережі LAN.

Коли Forefront TMG входить в режим блокування, відбувається наступне:

- Подія запускає попередження для відключення служби брандмауера. Можна задавати інші дії, коли TMG не може записати журнали в місце призначення.

- Відключення брандмауера записується в розділі попередження в функції моніторингу Microsoft Forefront TMG.

Коли TMG працює в режимі блокування, застосовуються такі функції:

FWENG.SYS (драйвер фільтрації пакетів Kernel Mode) застосовується до політики брандмауера.

Вихідний трафік з мережі LOCAL HOST в усі мережі дозволений.

Наступні правила системної політики дозволяють вхідний трафік в мережу LOCAL HOST, якщо адміністратор TMG не відключив її:

- Дозволити віддалене управління з обраних комп'ютерів за допомогою консолі MMC.

- Дозволити віддалене управління з обраних комп'ютерів за допомогою сервера терміналу (Terminal Server).

- Дозволити DHCP відповіді з DHCP серверів на Forefront TMG.

- Дозволити ICMP (PING) запити з обраних комп'ютерів на Forefront TMG.

- Клієнти віддаленого доступу VPN не можуть отримувати доступ до Forefront TMG. Також доступ не надається до віддалених мереж сайтів в сценаріях сайт до сайту VPN.

DHCP (Dynamic Host Configuration Protocol) трафік завжди дозволений. DHCP запити на порт 67 UDP дозволені з мережі LOCAL HOST всіх мереж, а також DHCP відповіді на порт UDP 68.

Будь-які зміни цієї конфігурації мережі, внесені в режимі блокування, застосовуються тільки після того, як служба брандмауера перезапущено і Forefront TMG виходить з режиму блокування. Forefront TMG не генерує ніяких попереджень.

Вихід з режиму блокування

Вихід з режиму блокування брандмауера є простим. Вам потрібно лише запустити службу брандмауера. Це автоматично виводить брандмауер з режиму блокування і повертає TMG до нормального робочого стану. Будь-які зміни в конфігурації Forefront TMG застосовуються після його виходу з режиму блокування.

Великі черги записи логів

LLQ (Large Logging Queue) - це нова функція в Microsoft Forefront TMG, яка допомагає знизити кількість разів, коли TMG входить в режим блокування брандмауера через збої записи логів. LLQ є локальною директорію логів на сервері TMG Server, яка використовується для збереження записів логів TMG, коли TMG не може записувати їх у папку 'за замовчуванням в версію SQL Server Express.

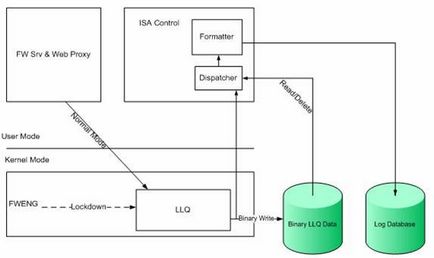

LLQ містить два основних компоненти, які працюють в режимі Kernel з TMG (FWENG.SYS) і в режимі Користувач (User (Dispatcher)). Процес в призначеному для користувача режимі лише Новомосковскет дані з жорсткого диска, а в режимі Kernel процес Fweng проводить запис на жорсткий диск.

У наступній схемі показані компоненти, що використовуються функцією Large Logging Queue.

LLG зберігатися в оперативній пам'яті і на жорсткому диску. Якщо диспетчер (компонент читання) не бачить затримок в журналах, дані логів будуть безпосередньо записуватися в базу даних журналів реєстрації. Можна налаштувати тривалість і кількість даних, які можуть міститися в пам'яті за допомогою системного реєстру. Є два настроюються параметра реєстру:

Замітка. Компанія Microsoft відкрито не рекомендує змінювати ці параметри без звернення на підтримку Microsoft PSS!

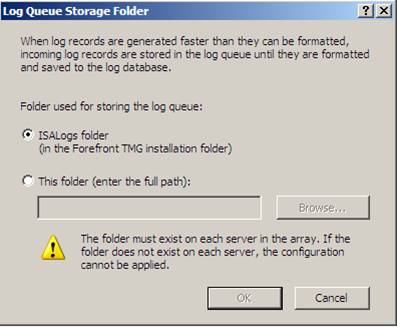

Можна налаштувати папку Log Queue Storage в консолі TMG Management в закладці Журнали та звіти (Logs Reports). Можна використовувати папку Стандартні (Standard) в каталозі установки TMG або іншу директорію на сервері TMG Server. Якщо ви використовуєте свою папку, вона повинна існувати до того, як ви зміните директорію LLQ цим шляхом.

Малюнок 2: Папка зберігання черзі логів

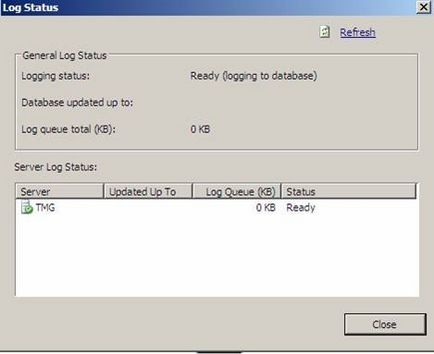

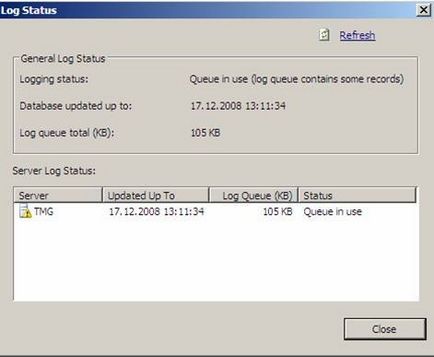

У цій же закладці консолі TMG Management можна переглядати статус логів LLQ. Черга логів повинна бути порожньою, коли запис логів здійснюється коректно.

Малюнок 3: Відображення черзі логів Forefront TMG

Обслуговування файлів логів

Під час атаки на ваш сервер TMG Server або внутрішню мережу, кількість записів в журналах значно збільшується, саме тут і починається проблема. Якщо запис логів сервера TMG Server дає збій, генерується стандартне повідомлення про помилку записи логів, що відключає службу брандмауера Microsoft TMG і вводить TMG Server в режим блокування. Така поведінка є чудовою відправною точкою для атак з метою порушення нормального обслуговування (Denial of Service attacks - DoS).

Для зниження потенційного ризику порушення записи логів ви можете оптимізувати систему в декількох місцях:

- Використовуйте службу дефрагментації диска для оптимізації доступу читання і запису на жорсткому диску

- Використовуйте швидку і надійну систему

- Оптимізуйте дані логів

- Слід знати, для яких правил брандмауера ви включаєте службу записи логів

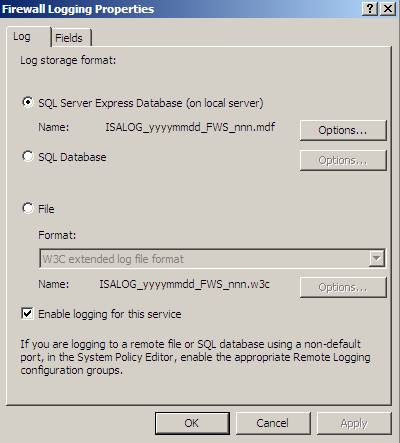

- Слід також розуміти, які поля SQL потрібно реєструвати в логах. Можна налаштувати поля логів у властивостях ведення логів в брандмауері (дивіться малюнок 4 для додаткової інформації)

- Створіть заперечує правило з відключеною функцією ведення логів, яке відсіває непотрібний трафік, такий як NetBIOS і DHCP, що заповнює лог-файли цієї непотрібною інформацією

- Налаштуйте папки логів брандмауера і веб проксі сервера на різних дисках.

- Якщо ви використовуєте службу ведення логів SQL, змініть розмір зростання файлу або відсоток зростання файлів для бази даних балок.

На наступному малюнку показані властивості служби записи логів брандмауера:

Малюнок 4: Служба ведення логів SQL Express

Зниження ризику схильності лавинним атакам

Сповіщення записи логів TMG

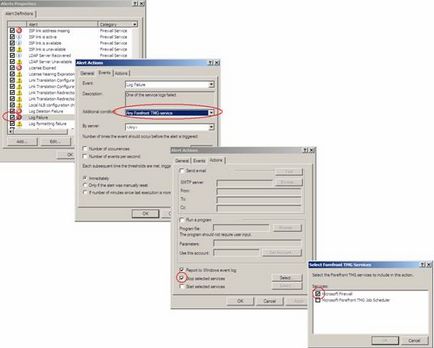

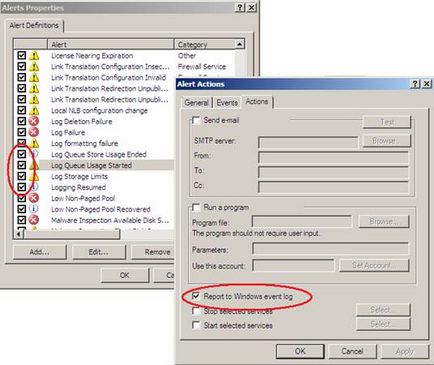

У закладці Моніторинг в консолі TMG Management можна налаштувати параметри оповіщень для всіх повідомлень TMG і в даному випадку для помилки запису логів. У закладці дій сповіщень можна зупиняти службу брандмауера. Це стандартний параметр в Microsoft Forefront TMG.

Малюнок 5: Forefront TMG 'дії при помилку балки

Симуляція збоїв записи логів

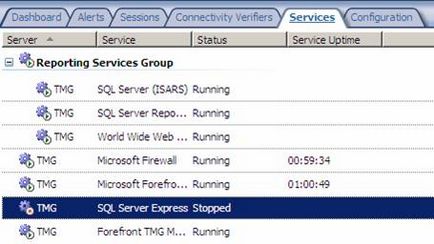

Для симуляції помилки запису логів вам буде потрібно лише зупинити службу Microsoft SQL Server Express, і після її зупинки видно, що служба брандмауера Microsoft Firewall продовжує працювати.

Малюнок 6: SQL Server Express Logging зупинена

Якщо перейти в закладку логів і звітів, щоб подивитися статус LLQ, то ви побачите, який з журналів безперервно заповнюється.

Малюнок 7: Статус черзі логів 'чергу логів заповнюється

Стандартним параметром оповіщення, при якому запускається використання Log Queue, є запис звіту про це в журнал реєстрації подій Windows. Вам необхідно створити тригер події (Event trigger) або щось подібне, що буде посилати вам повідомлення про використання LLQ.

Малюнок 8: Сповіщення черзі логів

висновок

У цій статті я спробував надати вам огляд нової функції черзі логів Microsoft Forefront TMG, щоб ви змогли уникнути або хоча б звести до мінімуму ситуації, в яких брандмауер входить в режим блокування під час переривання запису логів. Я також надав вам огляд механізму ведення логів в Forefront TMG і того, як налаштовувати і працювати з чергою логів в Microsoft Forefront TMG.