Самостійна робота 3.

Загальні відомості про КОМП'ЮТЕРНОЇ ЗЛОЧИННОСТІ

Визначення та види комп'ютерних злочинів.

Класифікація комп'ютерних злочинців по цілі і сфері протиправної діяльності.

Основні способи несанкціонованого доступу до комп'ютерної інформації.

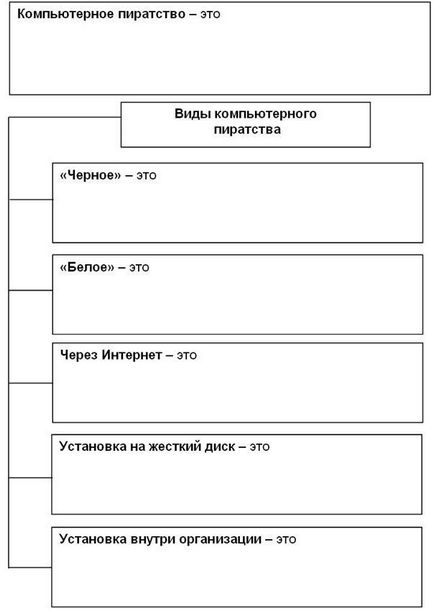

Комп'ютерне піратство. Сутність і види.

ЗАВДАННЯ НА САМОСТІЙНУ РОБОТУ 3

1. Заповнити порожні блоки на малюнках: 1 - 5.

2. Письмово відповісти на контрольне запитання, що відповідає номеру Вашого варіанту.

1. Перерахувати джерела комп'ютерних злочинів.

2. Перерахувати групи кіберзлочинів по об'єкту посягання.

3. Що означає термін «Комп'ютерна злочинність»?

4. З якою метою було створено в Україні Національний центральний консультативний пункт з проблеми боротьби з комп'ютерними злочинами?

5. Перерахувати групи кіберзлочинів за характером використання комп'ютерів або комп'ютерних систем.

6. Назвіть відмінні риси комп'ютерних злочинів.

7. Назвіть основні ознаки і мотиви діяльності хакерського руху.

9. Що є порушенням обмеження ліцензій?

10. Перерахуйте комп'ютерні злочини, які відносяться до комп'ютерних шахрайств.

11. Перелічіть злочини, пов'язані з комп'ютерами і комп'ютерними технологіями.

12. Які програми називають Логічними бомбами?

13. Хто такі хакери?

14. Яка програма називається троянським конем?

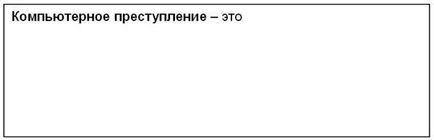

Мал. 1. Визначення комп'ютерних злочинів

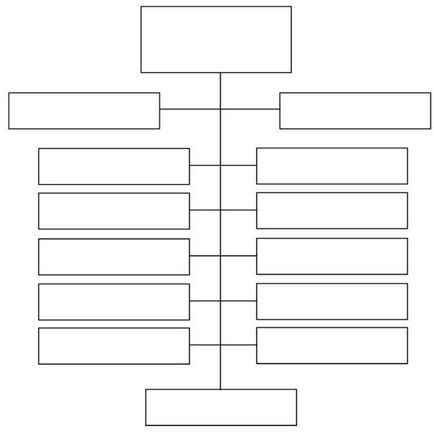

Мал. 2. Класифікація комп'ютерних злочинців по сфері

протиправної діяльності

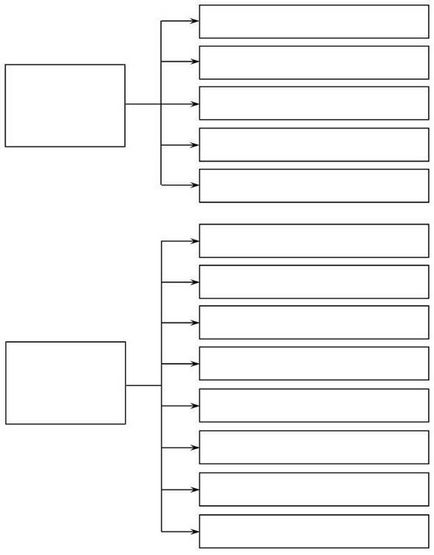

Мал. 3. Характер і мотиви злочинного впливу

на комп'ютерну інформацію

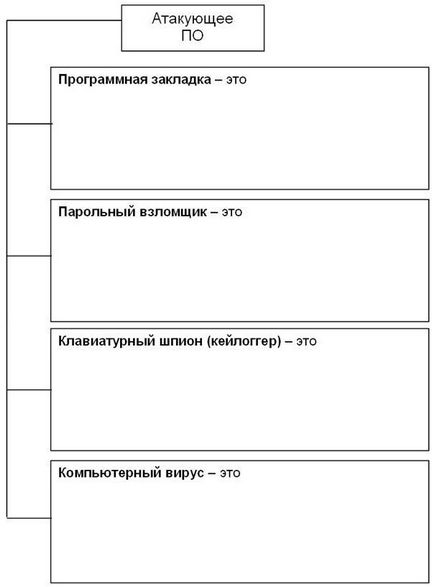

Мал. 4. Види атакуючого програмного забезпечення

Мал. 5. Визначення та види комп'ютерного піратства